Varios expertos en ciberseguridad alertan que este lunes podría ocurrir una segunda fase del ataque cibernético que afectó a decenas de miles de computadoras en el mundo entero el viernes pasado.

Expertos advierten que hay que estar preparados este lunes para una segunda ola del ciberataque global

Muchas oficinas estaban cerradas en Asia cuando empezó el macroataque del viernes que afectó a unas 200,000 computadoras en todo el mundo. Además aseguran que hay nuevas versiones del ‘malware’ al acecho.

Los especialistas indican que muchas oficinas, particularmente en Asia, cerraron operaciones antes de que el virus se instalara en terminales de algunos trabajadores, por lo que la mañana del lunes podría empezar a activarse a medida que empiece la jornada laboral. Además, aseguran que nuevas versiones del malware han empezado a ser enviadas a computadoras.

“Estamos en la segunda ola. Como esperábamos, los atacantes han sacado nuevas variantes del malware. Con seguridad podemos esperar más ”, dijo a The New York Times Matthieu Suiche de Comae Technologíes, una compañía de ciberseguridad con sede en los Emiratos Árabes Unidos

Un ciberataque a gran escala infectó este viernes a unas 200,000 computadoras con un software maligno o malware conocido como ' ransomware' en 150 países, de acuerdo con Interpol. Entre los más afectados estuvieron Rusia, España, Reino Unido y Francia.

La propagación del virus fue obra de un grupo que se hace llamar Shadow Brokers, que según reportó The New York Times ha estado usando herramientas de hackeo robadas a la NSA desde inicios del 2016.

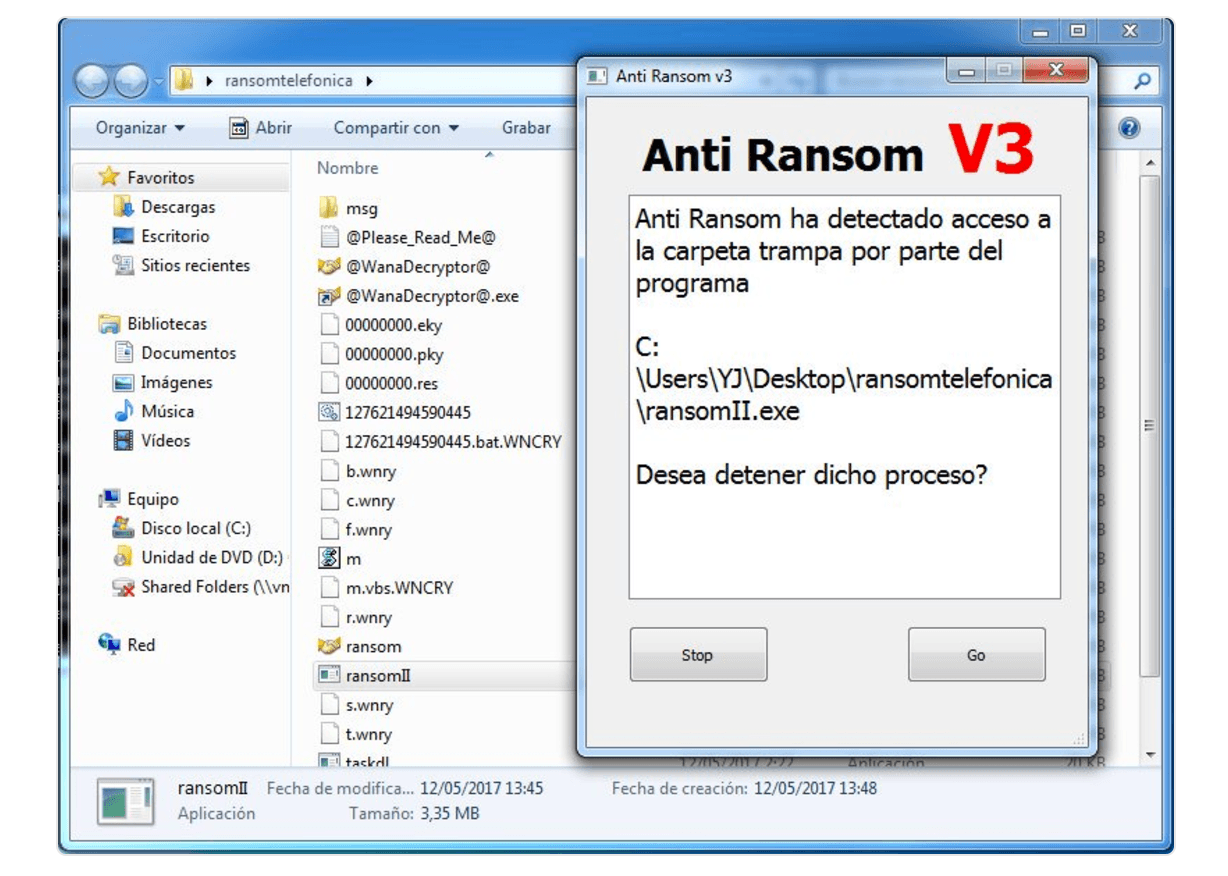

El ransomware es un tipo de malware que cifra datos y no deja que los usuarios puedan acceder a ellos. A los afectados les aparece un mensaje en sus pantallas pidiendo una recompensa para recuperar el acceso.

Según expertos en seguridad informática, la herramienta explotó vulnerabilidades que habían sido descubiertas y desarrolladas por la Agencia de Seguridad Nacional estadounidense (NSA, por su sigla en inglés) y que se dieron a conocer después de una filtración de los documentos del organismo.

El malware fue circulado por correo electrónico con un archivo cifrado y comprimido que, al ser descargado por algún empleado de las organizaciones que fueron blanco, permitía la infiltración de los archivos de todos los sistemas.

¿Cómo se detuvo la primera fase?

Un joven inglés, de 22 años, conocido en línea como @malwaretechblog, junto con el investigador Darien Huss de la firma de seguridad Proofpoint, frenaron el macroataque.

Según The Daily Beast, los investigadores descubrieron un nombre de dominio en la web compuesto por una serie de letras aparentemente aleatorias con el código malicioso y compraron el sitio, sin darse cuenta en ese momento de que la compra detendrían el virus.

"Les confieso que ignoraba que al registrar el dominio se detendría el malware hasta después de que lo registré. Inicialmente fue accidental", tuiteó Malware Tech en su cuenta personal.

Ambos compraron el dominio gwea.com por 10.69 dólares e hicieron que apuntara a un servidor en Los Ángeles que tenían bajo su control para obtener información de los atacantes.

Tan pronto como el dominio se activó, sintieron la potencia del ataque, más de 5,000 conexiones por segundo. Hasta que finalmente terminó por apagarse a sí mismo.

En el momento en que registraron el dominio que puso freno al avance del ataque, miles de ordenadores en Asia y Europa ya estaban infectados, pero apenas había avanzado en Estados Unidos, donde hubo tiempo para poner el parche e inmunizar al país.

La solución, que no ayuda a los que ya tienen sus máquinas infectadas, es posible que no sea definitiva.